Relatórios indicam que agentes de IA estão sendo implantados nas empresas mais rápido do que as políticas de governança conseguem acompanhar; aplicar observabilidade de identidade dentro das aplicações — analisando binários e configurações — permite descobrir agentes, avaliar conformidade com NIST, identificar credenciais estáticas e automatizar remediações.

Relatórios recentes mostram que agentes de IA estão sendo adotados nas empresas mais rápido do que as políticas de governança conseguem acompanhar.

Isso cria um problema sério para equipes de identidade e segurança, porque muitas organizações não têm inventário centralizado nem visibilidade sobre o que esses agentes fazem.

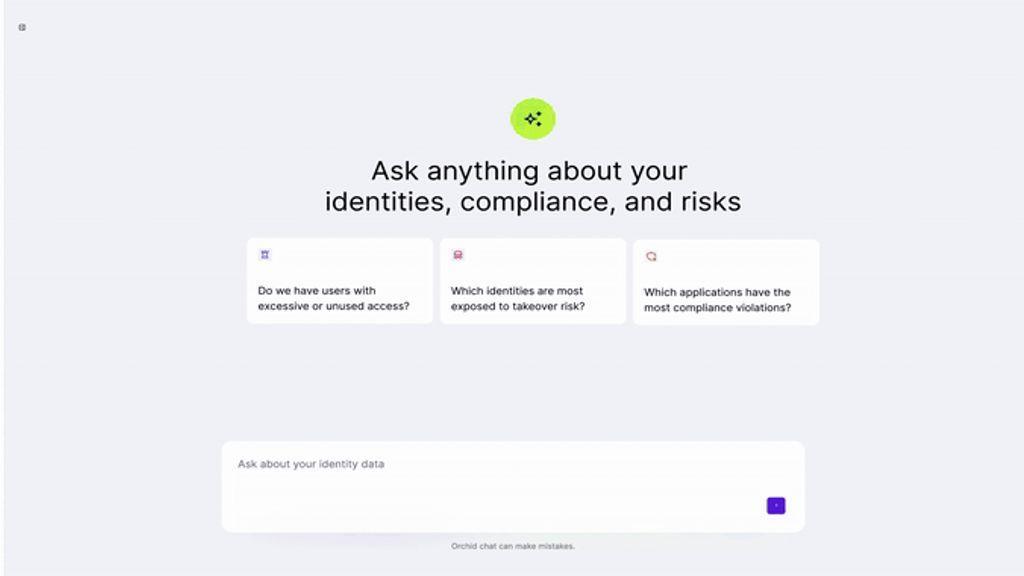

A plataforma integrada chamada Ask Orchid aplica observabilidade de identidade diretamente na origem — dentro das aplicações, no nível de binário e configuração — e responde a perguntas em linguagem natural sobre todo o patrimônio de identidades.

Três questões têm sido levantadas com frequência por líderes de segurança e conformidade: que agentes de IA estão executando no ambiente, qual é o nível atual de conformidade com os requisitos de identidade do NIST e se existem credenciais estáticas que deveriam ser rotacionadas imediatamente.

No primeiro caso, a ferramenta descobre automaticamente agentes, avalia o propósito provável e o perfil de risco, identifica áreas sem uso de agentes e fornece ações de remediação priorizadas.

Para a conformidade, a análise compara controles de identidade implementados dentro de cada aplicação, ao nível de código binário, com os requisitos do NIST CSF 1.1 e 2.0.

O resultado traz detalhes por aplicação e um roteiro de remediação priorizado, não apenas um placar genérico.

Sobre credenciais estáticas, a plataforma inventaria todas elas — incluindo contas de serviço, tokens e credenciais locais — indicando onde existem, por que devem ser rotacionadas e uma priorização por risco.

Esses cenários expõem o problema mais profundo: a chamada “matéria escura” de identidade está crescendo porque muitas atividades de identidade ficam fora do alcance das ferramentas tradicionais de IAM.

Grande parte das soluções de identidade para por aí mesmo — no evento de login — e não observa o que acontece dentro das aplicações após a autenticação.

A abordagem apresentada trabalha diretamente dentro das aplicações, usando análise de binário e instrumentação dinâmica para inspecionar a lógica nativa de autenticação e autorização sem exigir APIs ou mudanças no código-fonte.

Isso permite visibilidade sobre atividades não visíveis por IAM convencionais, incluindo todos os agentes de IA presentes no ambiente.

A solução é reconhecida em guias de mercado por gerenciar identidades de agentes de IA com políticas e governança de zero-trust.

Para adoção segura de agentes autônomos, a abordagem se baseia em cinco princípios: atribuição humana das ações dos agentes, auditoria completa de atividade, guardrails dinâmicos e contextuais, privilégio mínimo com elevação Just-in-Time e remediação automatizada.

Com isso, comportamentos de risco podem acionar respostas automáticas como rotacionamento de credenciais e término de sessões sem intervenção manual.

No fim, para equipes que se perguntam se têm agentes de IA sem governança, credenciais esquecidas ou lacunas de conformidade, a plataforma oferece respostas e um caminho de remediação antes que uma violação torne esses problemas visíveis.