No dia 12 de junho de 2025 surgiram relatos de instabilidade que afetaram serviços vinculados a grandes provedores de infraestrutura em nuvem.

Usuários e equipes de operações notaram impacto em conectividade, resolução de DNS e latência em diferentes regiões.

Entre os nomes citados nas investigações e nas redes estão Cloudflare, GCP e AWS.

As causas oficiais ainda estavam sendo apuradas no momento em que circularam as primeiras notícias, e diversas teorias apareceram entre engenheiros e analistas.

Vale lembrar que, quando grandes provedores apresentam falha simultânea, nem sempre significa ataque coordenado.

Erros de configuração, atualizações com bug, problemas em provedores de backbone, ou até mudanças mal-sucedidas em roteamento podem causar efeitos em cascata.

Ao mesmo tempo, não dá para descartar hipóteses de incidente malicioso até que as equipes de segurança publiquem relatórios técnicos.

As teorias mais comentadas na comunidade foram: interrupção causada por ataque DDoS direcionado, exploração de falha zero-day em componentes de infraestrutura, erro humano durante manutenção, ou falhas em protocolos de roteamento como BGP.

Cada hipótese tem sinais distintos nas métricas: picos massivos de tráfego sugerem DDoS, enquanto alterações de rotas e perda de caminhos apontam para BGP ou mudanças de rede.

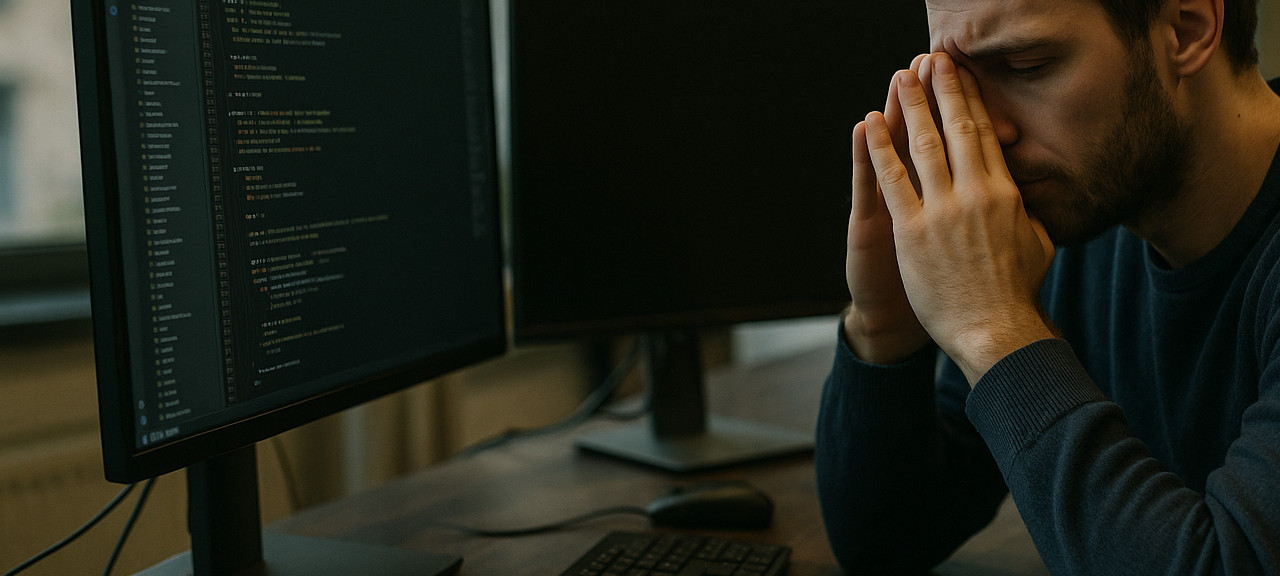

O que você, como programador ou engenheiro de SRE, pode tirar de lição imediata desse tipo de incidente.

Primeiro, redundância real importa.

Ter serviços dependentes de um único CDN, de um único provedor DNS ou de um único cloud provider aumenta o risco de indisponibilidade.

Planeje estratégias multi-CDN e multi-regionais quando o SLA do seu produto justificar o custo.

Segundo, degrade graciosamente.

Implemente fallback simples: cache local, responses cacheadas, páginas estáticas para leituras críticas e feature flags para reduzir funcionalidades não essenciais durante crise.

Terceiro, observabilidade salva vidas.

Logs centralizados, tracing distribuído e dashboards com alertas bem definidos ajudam a identificar se o problema é seu serviço, uma dependência ou o plano de controle da nuvem.

Coloque health checks externos e testes sintéticos para detectar anomalias antes de seus clientes perceberem.

Quarto, automatize rotas de resposta.

Tenha runbooks claros e automatizados para trocar DNS, cortar integrações ou escalar instâncias.

Testes de jogo de guerra (chaos engineering) podem revelar pontos fracos antes do incidente real.

Quinto, comunique-se com clareza.

Durante quedas, time de produto e suporte precisam fornecer status atualizados e instruções para clientes de forma direta e sem termos excessivamente técnicos.

A transparência reduz churn e ruído.

Como checar se sua stack foi impactada agora.

Verifique páginas de status oficiais de Cloudflare, GCP e AWS.

Consulte trackers públicos como DownDetector e painéis de status regionais.

Faça traceroute e dig para ver onde ocorre a perda de pacotes e se há problemas de resolução de nomes.

Revise seus logs de autenticação e de tráfego para identificar pico incomum ou erros de timeout.

Se você administra serviços críticos, considere medidas temporárias: apontar para um backup de CDN, ativar rotas alternativas, aumentar TTLs de DNS com cautela e acionar provedores de suporte.

Por fim, atenção aos postmortems técnicos.

Grandes provedores costumam publicar relatórios detalhados explicando causa raiz, linha do tempo e lições aprendidas.

Eles são leitura obrigatória para SREs e arquitetos interessados em transformar incidentes em melhorias de confiabilidade.